V říjnu 2018 jsem varoval před podvodnou aplikací QRecorder pro chytré telefony s Androidem, díky níž dokázal útočník tunelovat bankovní účty uživatelů. Nyní se to jak přes kopírák zopakovalo…

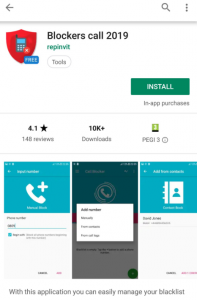

Zásadní změnou je ale využití odlišného nositele škodlivého kódu. Předtím to byla aplikace QRecorder, nyní je to Blockers call 2019 od autora repinvit. Vše ostatní zůstalo shodné. Další stahovaný obsah je dokonce shodný zcela, tudíž zde byla veliká šance, že ho rovnou zachytil a zlikvidoval případný antivirus.

Podle všeho tato havěť cílila na 9 tuzemských bankovních institucí, resp. na jejich klienty. V této době již není aplikace na Google Play dostupná.

Celý princip fungování byl detailně popsán zde. Nutno podotknout, že i uživatel tomu musel hodně pomoci, aby byl útok úspěšný.

Dovolím si zopakovat jen to, co z toho plyne:

- Na Google Play se nelze 100% spolehnout co do legitimnosti aplikací. Na podvodné aplikace tam prostě můžete narazit. Navíc se z nich mohou stát podvodné až později v rámci aktualizace.

- Dvoufázové ověření (=dvoufaktorová autentizace) je k ničemu, pokud k přihlášení do bankovnictví a provádění transakcí vystačíte s jediným zařízením! Jinak řečeno, pokud používáte mobilní bankovnictví a potvrzující SMSky chodí na tentýž telefon, riskujete a můžete se stát snadno taktéž obětí útoku! Takové dvoufázové ověření totiž postrádá smysl. Zvažte, zda v takové konfiguraci opravdu mobilní bankovnictví potřebujete. V ideálním případě potřebujete dvě různá zařízení (třeba kombinaci notebooku a mobilního telefonu).

Souhlasím. Dvoufázové ověření bankovní transakce je k ničemu, když ověřovací kód chodí na stejné zařízení z kterého se provádí transakce. Někteří uživatelé IT systémů jsou nepoučitelní a hlavně lehkovážní.

Prosím o informaci, jak je to s otiskem prstu. U nejmenované bankovní instituce používám ke všem potvrzením bankovních transakcí otisk prstu. Je možné to zneužít?

Děkuji za odpověď.

Panečku, tak to je hnus. Okamžitě ať to smažou s Google Play, ať si to můj syn náhodou nestáhne.