Jako by toho nebylo málo, nemocnice čelí i útokům z internetu, konkrétně havěti CoViper. Z médií a některých prohlášení by mohl člověk nabýt dojmů, že jde o sofistikovaný útok. Ve skutečnosti nejde o nic nového a po technické stránce to dokonce působí tak, že by něco takového dokázal „splácat“ i žák základní školy během jednoho dopoledne.

Žádná revoluce, příloha v e-mailu

Havěť CoViper se šíří jako příloha e-mailu s tématickým zaměřením okolo Covid19. V příloze se pak nachází zavirovaný soubor. U názvu souboru je využit trik s dvojitou příponou, kdy podstatná přípona EXE (spustitelný soubor) nemusí být na první pohled pro uživatele viditelná. V tuto chvíli bohužel nemám k dispozici přesný vzhled takové zprávy.

Havěť zaviruje počítač pouze tak, že se uživatel nechá oblbnout okolnostmi a prostě přílohu spustí – poklepe na přílohu myší. V tomto kontextu pak působí poněkud úsměvně prohlášení ministra Vojtěcha, že útoky byly odraženy. Nenapadá mě jiné vysvětlení pro odražení útoku z e-mailu, než dostat fyzicky přes prsty.

Slepenec, „baťák“, Delphi, Basic, …

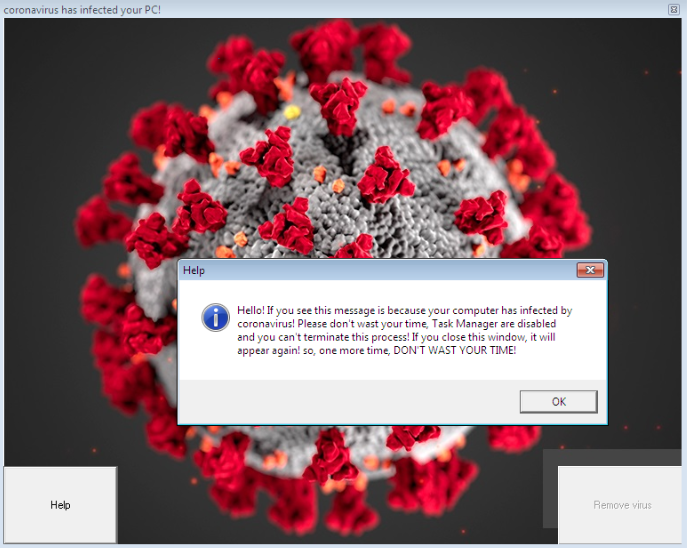

Zpět ale k samotné havěti CoViper. Ta je slepencem několika nástrojů a souborů, přičemž součástí je například i dávkový soubor .BAT, soubor ve Visual Basicu (.VBS) či kód psaný v Delphi (.EXE). V konečném důsledku to všechno vede k tomu, že po prvním restartu PC uvidí uživatel něco takového:

Po druhém restartu již Windows nenaběhne, neboť CoViper přepíše MBR, tedy zavadeč na pevném disku. Zobrazí se jen hláška Created By Angel Castillo. Your Computer Has Been Trashed jak v dobách viru OneHalf.

Pokud by byla pravda, že to celé splácal žák základní školy, patrně to chtěl navíc stihnout běhěm přestávky. V havěti je totiž několik nedodělků. Například tlačítko „Remove virus“ (obrázek, vpravo dole) je nefunkční. Stejně tak obsah souboru update.vbs nezajišťuje žádnou aktualizaci, jak by mohlo být z jeho názvu zřejmé. Ve skutečnosti jen na 2 minuty „usne“ a pak zobrazí falešnou hlášku o tom, že aktualizační server není dostupný.

To nejlepší na závěr, zadní vrátka!

Aby si autor patrně nezlikvidoval vlastní počítač a nezabránil startu Windows během „ladění“ svého díla, v programovém kódu si zanechal „zadní vrátka“, díky kterým lze počítač vrátit do funkčního stavu. Stačí stisknout kombinaci kláves CTRL+ALT+ESC, čímž se obnoví původní obsah zavaděče, který již nebude bránit startu Windows. Otázkou, zda autor havěti chtěl, aby se o tomto dozvěděla věřejnost…

Detailní informace o havěti lze najít na stránce https://decoded.avast.io/janrubin/coviper-locking-down-computers-during-lockdown/ (obrázek je taky odtamtud).

Autorovi tohohle viru zpřerážet pracky a pak ho předhodit veřejnosti. Oni by si s ním lidi poradili a byl by to i odstrašující příklad pro ostatní podobné dementy.

https://www.newtopblog.com

Osmanthus fragrans tea is a kind of precious flower tea made from exquisite tea billet and fresh osmanthus fragrans.

Spíš bych zpřerážel pracky a odebral právo přístupu k počítači všem kdo na daný soubor / odkaz v emailu klikli.

ne každý je hned odborník, každý jednou začíná i když pouze jako amatér, bez PC studia

Spustitelné přílohy do mailu nepatří. V jakž takž bezpečně nastaveném prostředí jsou prostě z mailu odpárány (s textem „příloha XY byla odstraněna“). „Dvojkliku“ na přílohy zabránit nelze. Dost uživatelů netuší že je rozumné nejprve přílohu uložit a pak teprve s ní pracovat.

Treninkem sebeovládání pro IT pracovníky je pak situace, kdy jsou povoláni k uživateli s tím „že mu pošta nefunguje, protože …“ a přitom antivir nadává že „soubro XY obsahuje virus ABC“.

V těchto případech lze přílohy mazat na straně serveru a uložit na sdílené úložiště. Případně to musí někdo spravovat, což je další náklad, ale asi by se to vyplatilo…

Igi: lze pls někde najít grafy šíření? Na virusradaru jsem coviper nenašel.

Díky 🙂