Ransomware z rodiny Try2Cry stojí z pohledu útočníka celkem za prd. Zašifrované soubory lze totiž zachránit bez toho, aby oběť zaplatila výkupné. Klíč pro dešifrování si totiž nese havěť s sebou, což už dávno není běžná praxe. Pokud by se tak měl někdo pokusit plakat (try to cry) tak leda tvůrce havěti. V jedné věci je ale Try2Cry docela originální…

Tahle havěť se totiž snaží šířit i skrze USB flash disky. Pokud zaregistruje, že je externí disk připojen, zmapuje jeho obsah a provede následující:

- Všechny současné soubory a složky skryje (využije k tomu vlastnost souborového systému – atribut „skrytý“).

- Do kořenové složky USB flash disku vloží havěť svoji kopii, soubor update.exe a též ho skryje.

- Místo každé původní složky a každého souboru, vytvoří zástupce se stejným názvem (soubor s příponou LNK), nastaví mu patřičnou ikonu, aby významově odpovídal původnímu obsahu, ale hlavně, všechny tyto LNK zástupce namíří na zavirovaný update.exe!

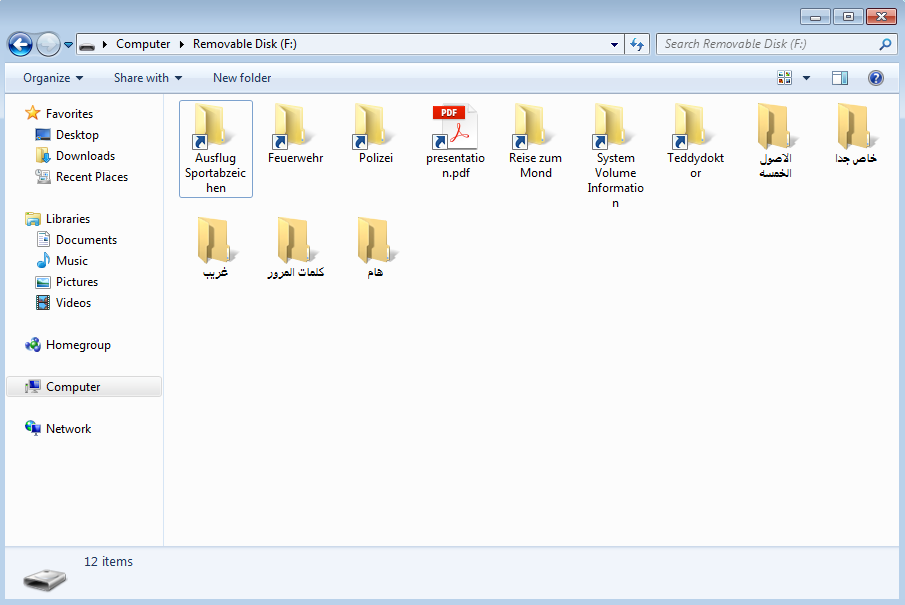

Při troše štěstí (z pohledu útočníka) / smůle (z pohledu oběti) může výsledek vypadat například takto (zakázáno zobrazení skrytých souborů):

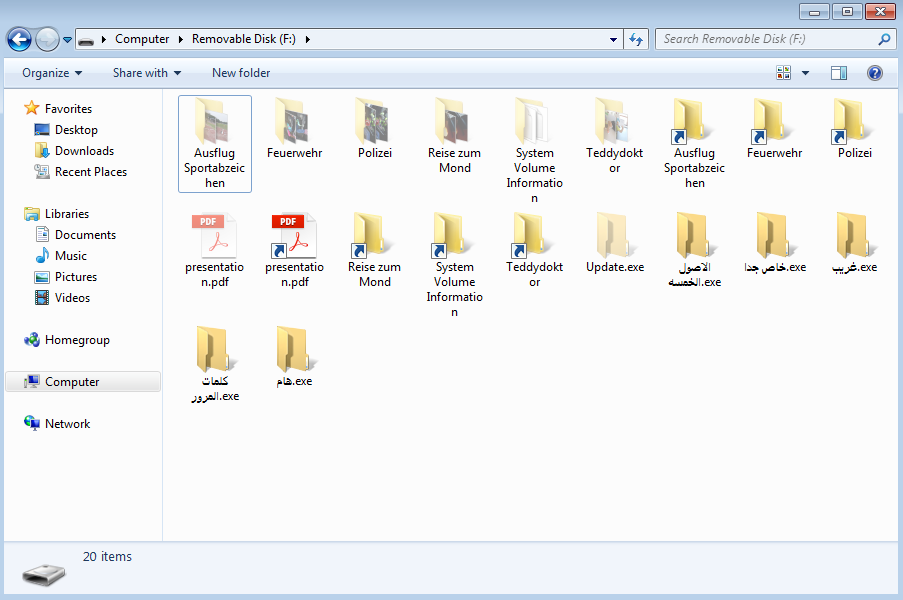

Ač realita (povoleno zobrazení skrytých souborů) je tato:

Jediným rušícím elementem je tak šipka v levém dolním rohu každé ikony, symbolizující zástupce. Pokud si ale oběť tohoto nevšimne a například se pokusí otevřít složku, ve skutečnosti spouští skrytý zavirovaný soubor update.exe…

Takže jak říkám, stojí za prd, ale tahle část docela originální 🙂

Zdrojem článku je blog GDATA.